OSTALI SEMINARSKI RADOVI

IZ INTERNET - WEBA |

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Google Hacking

Google hacking je termin koji se odnosi na čin kreirenja

kompleksnih upita za pretraživanje u cilju filtriranja ogromne količine

pretraženih podataka koji se odnose na računarsku sigurnost. U svom

malicioznom izdanju se može koristiti da se detektuju web stranice koje

su ranjive na brojne exploite, kao i za detektovanje privatnih, osjetljivih

informacija o drugima, kao što su brojevi kreditnih kartica, lozinke

itd. Ovo filtriranje podataka se koristi pomoću Google-ovih naprednih

operatora. Iako je Google originalni alat za Google hakere, mnoge taktike

i operatori se mogu iskoristiti i na drugim pretraživačima, kao što

su MSN Search ili Yahoo.

Da bismo mogli koristiti prednosti Google hackinga, moramo se prvo upoznati

s osnovnim i naprednim tehnikama pretraživanja.

Osnove Google pretraživanja

Glavna Google-ova stranica se moze naći na www.google.com. Interfejs je poznat po svojoj jednostavnosti i ugodnosti korištenja. Iako izgleda relativno bez nekoh mogućnosti, različite funkcije pretraživanja se mogu primjeniti odmah na ovoj prvoj stranici.

Kreiranje Google upita je proces. Nema netačne pretrage. Moguće je da se napravi neefektivan upit, ali sa eksplozivnim razvojem Interneta i porastom Google-og keša, upit koji je neefektivan danas, može proizvesti efektivne rezultate sutra, slijedeći mjesec ili slijedeće godine. Ideja iza efektivnog Google pretraživanja jeste da se dobije čvrsto shvatanje o osnovama sintaksi pretraživanja i da se dobiju dobra shvatanja o efektivnim narrowing tehnikama (tehnike sužavanja pretraživanja, da se upit suzi samo na one rezultate koji nam zaista trebaju). Učenje sintaksi Google-ovih upita je lako, ali sužavanje pretrage uzima vremena i zahtjeva vježbu.

Zlatna pravila Google pretraživanja

Neka od osnovnih pravila pretraživanja sa Google-om:

• Google upiti nisu case sensitive. Google-u nije bitno

da li je upit napisan malim slovima (fakultet), velikim (FAKULTET),

naizmjeničnim (fAkUlTeT) ili nasumičnim (faKUltET) – riječ se uvijek

tretira isto. Ovo je jako bitno ako se pretražuje source kod, kada je

velika razlika u veličini slova. Jedan od izuzetaka je riječ or. Kada

se koristi kao boolean, mora biti napoisana velikim slovima – OR.

• Google wildcards (džoker znakovi). Google-ov koncept wildcard znakova

nije isti kao kod programskih jezika. Mnogi smatraju wildcard ili kao

simbiličku zamjenu jednog slova (kod UNIX-a je '?') ili seriju slova

predstavljenih kao '*'. Ova tehnika se zove stemming. Kod Google-a znak

(*) ne predstavlja ništa drugo nego riječ u pretraživanju.

• Google automatski prepoznaje riječi. Ovo znači da ako u rečenici tražimo

riječ dijetetski, Google će automatski pretražiti i riječ dijeta

• Google zadržava pravo da nas ignoriše. Google ignoriše određene česte

riječi koj se nazivaju stop riječi. Kada Google ignoriše određene riječi,

on će nas obavjestiti o tome. Neke česte riječi (eng) su: who, where,

what, the, a ili an

• Limit od deset riječi. Google limitira pretragu na 10 termina. Ovo

uključuje termine pretrage kao i napredne operatore. Ali ako zamjenimo

neku riječ sa wildcard-om, možemo produžiti pretragu

Boolean operatori i specijalni karakteri

Da bi smo pravili naprednije upite, potrebno je koristiti

boolean operatore AND, OR ili NOT. Najčešće korišteni operator je AND

i koristi se da uključi više termina u upit. Na primjer hacker AND cracker.

Drugi često korišteni boolean operator je NOT. Funkcionalno, on znači

suprotno od AND. NOT operator isključuje riječ iz upita. Znak koji znači

isto je (-).

Manje korišteni i često zbunjujući boolean operator je OR. Pomoću njega

pretražujemo jedan ili drugi termin pretrage. Na primjer hacker OR „hard

cracker“ (druga riječ je pod stavljena pod navodnike da bi se pretražila

kao fraza, a ne kao svaka riječ zasebno).

Napredna pretraga

Poslije osnovnih tehnika za pretraživanje, Google nudi specijalne termine za pretragu, koji se nazivaju napredni operatori, koji pomažu da se napiše napredniji upit. Ovi operatori, kada se koriste pravilno, mogu pomoći da se nađe tačna informacija koju tražimo, bez da se troši previše vremena u otvoranju jedne po jedne stranice u nađenim rezultatima. Kada nisu upotrebljeni napredni operatori, Google će tražiti naš upit u bilo kojem dijelu web-a, uključujući naslove, tekst, URL ili slično. Postoje slijedeći napredni operatori:

• intitle, allintitle (pretraga naslova stranica)

• inurl, allinurl (pretraga teksta unutar url-a)

• filetype (pretraga fajlova određenog tipa)

• allintext (lociranje stringa unutar teksta stranice)

• site (sužavanje pretrage na određene siteove)

• link (pretraga linkova prema stranici)

• inanchor (lociranje teksta unutar teksta linka)

• daterange (pretražuje stranice objavljene u određenom vremenskom opsegu)

• cache (pokazuje keširanu verziju stranice)

• info (pokazuje sumirane Google-ove informacije o sajtu)

• related (prikazuje povezane stranice)

• phonebook (pretraga telefona)

• rphonebook (broj telefona građana)

• bphonebook (broj telefona poslovnih subjekata)

• define (pretražuje grupe radi traženja autora nekog posta na nekoj news grupi)

• group (pretražuje imena grupa)

• msgid (locira post u grupi prema ID poruke)

• insubject (pretražuje naslove u Google-ovim grupama)

• stocks (pretražuje informacije o dionicama)

• define (pokazuje definiciju termina)

• numrange (pretraga brojeva)

Miješanje operatora

Osnove Google hackinga

Poslije upoznavanja osnovnih i naprednijih tehnika pretraživanja

prelazimo napredniji nivo korištenja Google mogućnosti. Kao i svakom

hakeru, potrebno je ostvariti odrđeni nivo anonimnosti prilikom pretraživanja

i surfanja po stranicama. Ona dolazi surfanjem kesiranim verzijama stranica.

Google može lijepo zamaskirati naše aktivnosti na određenim stranicama

do te tačke da ciljni Web site neće dobiti ni jedan paket podataka dok

mi surfamo po njemu.

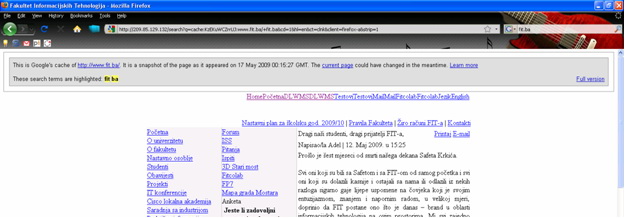

Kada kliknemo na link da da dobijemo keširanu stranicu, nećemo samo

dobiti stranicu iz Google-ove baze podataka, nego i sa pravog servera.

Da bi to izbjegli i dobili samo HTML keširane stranice, a samimi tim

ne spajanje na pravi server, na kraju URL-a keširanog sajta dodamo &strip=1.

Google cache karakteristika je zaista izvanredna stvar. Sama činjenica da Google snima svaku stranicu u keš, je jako bitna i možemo uvijek računati na kopiju takve stranice, čak i ako nije online. Loša strana je da hakeri mogu dobiti sve dijelove našeg Web site-a, čak one dijelove koje smo zaboravili, bez da pošalju i jedan paket na naš server. Google grabi skoro sve podatke na koje naiđe. Postoje iznimke, ali većinu stranica Google pohranjuje u svoj keš.

Druga bitna karakteristika Google hackinga predstavlja listing direktorija, koji sadrže veliku količinu informacija koje su interesantne sa sigurnosne perspektive. Listinzi direktorija se mogu upotrijebiti da se lociraju određeni fajlovi ili direktoriji ili informacije o softveru instaliranom na serveru. Najbolji način da pronađemo listinge direktorija je sa upitom kao sto je

• intitle:index.of “parent directory” or intitle:index.of name size

Da bismo locirali specifične direktorijume u listingu direktorija, dodamo index.of u pretragu. Na primjer:

• intitle:index.of inurl:backup

bi se moglo koristiti da se nađu listinzi direktorija koji imaju riječ

backup u URL-u. Ako je riječ backup u URL-u, velike su šanse da je to

ime direktorija.

Da bismo locirali specifične fajlove u listingu direktorija, jednostavno dodamo imenu fajla index.of , na primjer:

• intitle:index.of ws_ftp.log

Neki serveri, posebno Apache i derivati Apache servera, dodaju server tag na dnu listinga direktorija. Ovi tagovi mogu biti locirani proširivanjem index.of pretrage, fokusiranjem na frazu server at. Na primjer:

• intitle:index.of server.at

Mogu se pronaći specifične verzije Web servera produživanjem pretrage sa dodatnim informacijama. Na primjer:

• intitle:index.of server.at “Apache Tomcat/”

će locirati servere koji vrte različite verzije Apache Tomcat servera.

OSTALE TEHNIKE

Directory Traversal

Nakon što smo locirali specifični direktorij na ciljnom Web serveru,

može se koristiti ova tehnika da se lociraju ostali direktoriji i poddirektoriji.

Lak način da se uradi ovaj zadatak je preko listinga direktorija. Jednostavno

se klikne na parent directory link, što nas odvede na direktorij iznad

trenutnog. Ako ovaj direktorij sadrži sadrži još jedan listing, možemo

jednostavno klikati na linkove da bi istražili ostale direktorije. Ako

parent direktorij nema listing, onda ćemo možda morati upotrijebiti

težu metodu: pogađanje imena direktorija i dodavanje na kraj URL-a parent

direktorija. Alternativno, mogu se upotrijebiti site i inurl ključne

riječi.

Inkrementalna zamjena

Inkrementalna zamjena nije ništa drugo nego komlikovan način da se kaže

„uzmi jedan broj i zamjeni ga sa slijedećim ili prethodnim brojem. Ova

tehnika se može upotrijebiti da se istraži site koji koristi brojeve

u imenima direktorija ili fajla. Jednostavno se zamjeni broj sa slijedećim

ili prethodnim brojem, s tim da se pazi da ostatak imena ostane nepromjenjen.

Alternativno se može koristiti sa inurl ili filtype ključnim riječima.

Extension Walking

Ova tehnika može pomoći locirati fajlove (npr. backup fajlove) koji

imaju isto ime sa različitim ekstenzijama. Najlakši način da se uradi

ova tehnika je da se zamjeni jedna ekstenzija sa drugom u URL-u. Na

primjer, zamjena html sa bak.

Deset jednostavnih upita za pretragu sigurnosti

Nema liste koja se može nazvati perfdektna, ali ovih deset pretraga mogu biti od pomoći da se sastavi vlastita top lista. Bitno je shvatiti da pretraga koja radi protiv jedne mete ne mora dobro raditi protiv druge. Evo te liste:

• site – Ovaj operator je dobar kada želimo sve informacije koje je Google sakupio o meti.

• intitle: index.of – Univerzalna pretraga Apache stilova listinga direktorija. Listing direktorija daju bogate informacije napadaču

• error | warning – Error poruke takođe dosta otkrivaju u bilo kojem kontekstu. U nekim slučajevima, warning tekst može dati važne informacije „iza scene“, tj. u kodu koji koristi meta

• login| logon – Ovaj upit locira login portale dosta efikasno. Može takođe bit upotrebljeno da pretraži korisnička imena i trobleshooting procedure

• username | userid | employee.ID | „your username is“ – Ovo je jedna od najopštijih pretraga za korisnička imena.

• password | passcode | “your password is” – Ovaj upit pokazuje čestu upotrebu riječi password. Ovaj upit može otkriti dokumente koji opisuju login procedure, procedure za promjenu lozinke i tragove o politici kreiranja lozinki koja se koristi na meti.

• admin | administrator – Koristeći dva najčešća termina koja označavaju vlasnika ili onoga koji održava site, upit takođe može biti upotrebljen da se otkriju proceduralne informacije („contact your administrator“), a čak i admin login portale.

• –ext:html –ext:htm –ext:shtml –ext:asp –ext:php – Ovaj upit, kada se kombinuje sa site operatorom, sklanja iz rezultata česte fajlove da bi otkrio interesantnije dokumente. Ovaj upit bi trebao biti modificiran da reducira ostale poznate tipove fajlova kada se napada samo jedan site.

• inurl:temp | inurl:tmp | inurl:backup | inurl:bak – Ovaj upit locira backup ili temporary fajlove i direktorije.

• intranet | help.desk – Ovaj upit locira intranet sajtove (koji su obično zaštićeni s vana) i help desk kontakt informacije i procedure.

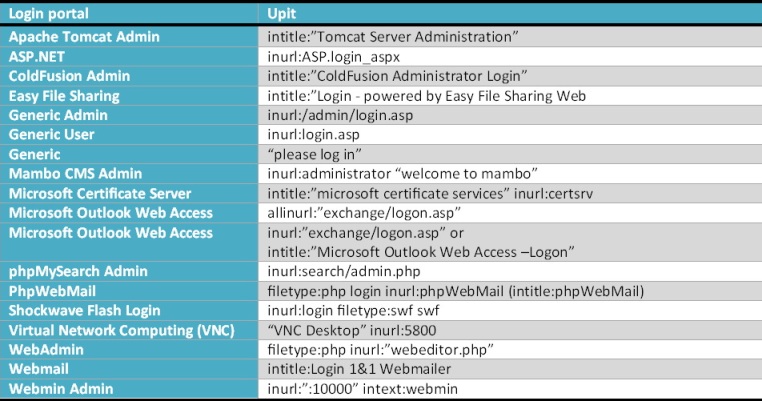

Lociranje login portala

Termin login portali opisuju Web stranicu koja služi kao „vrata“ za ulaz na sajt. Login portali si dizajnirani da dozvoljavaju pristup specifičnim funkcijama nakon što se korisnici ulogaju. Evo nekih upita koji lociraju login portale:

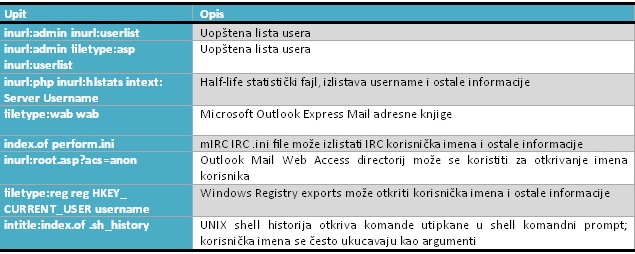

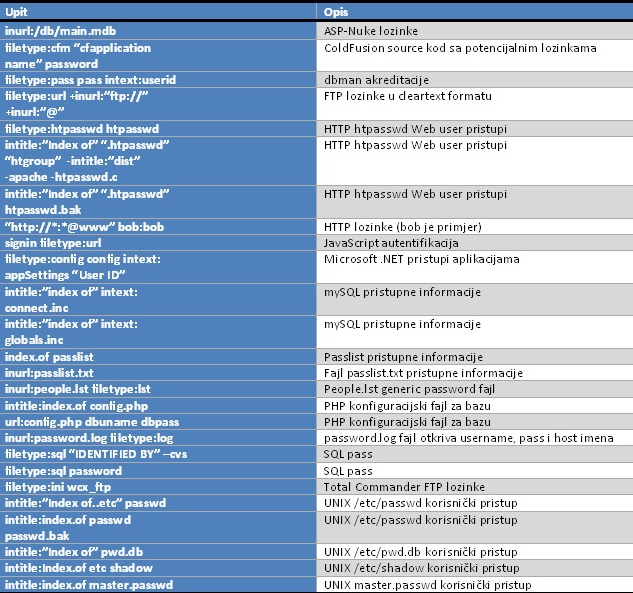

Pretraga username, passwords itd.

Na kraju će biti predstavljene liste upita za pretragu

korisničkih imena, lozinki i ostalih osjetljivih informacija.

Pretraga korisničkih imena:

Pretraga lozinki

Lozinke na netu bi trebale biti zaštićene. Međutim postoje mnogi primjeri da to nije tako.

Literatura

• „Google Hacking for Penetrationg Testing“, Johnny Long

• http://www.wikipedia.com

preuzmi

seminarski rad u wordu » » »